本文系作者学习后巩固知识点,错误之处烦请点出,本文从叙述一个小故事的视角来介绍 SSL/TLS 的原理,希望对读者有所启发。

背景

程序员小明想给隔壁小红写信表白,但是又不想让信件内容被其他人看见,希望只有小红才能看见信件内容,迫不及待的小明的大脑飞快运转起来。

预备基础知识

对称密钥加密(Symmetric Key Cryptography):加密与解密使用相同密钥。对称加密算法的特点是算法公开、计算量小、加密速度快、加密效率高。缺点是交易双方都使用同样钥匙,安全性得不到保证。

非对称密钥加密(Asymmetric Key Cryptography):加密与解密使用不同密钥。非对称加密使用一对秘钥,一个用来加密,一个用来解密,而且公钥是公开的,秘钥是自己保存的,其安全性更好。缺点是加密和解密花费时间长、速度慢,只适合对少量数据进行加密。

哈希算法(Hash Algorithm):又称散列算法,杂凑算法,是一种从任意文件中创造小的数字「指纹」的方法。与指纹一样,散列算法就是一种以较短的信息来保证文件唯一性的标志,这种标志与文件的每一个字节都相关,而且难以找到逆向规律。因此,当原有文件发生改变时,其标志值也会发生改变,从而告诉文件使用者当前的文件已经不是你所需求的文件。

信件加密(对称加密)

小明想到对信件内容进行加密,而加密算法一般分为 对称加密 与 非对称加密 两种。非对称加密对加密性能较差,对加密内容有长度限制,所以加密信件内容我们只能选择对称加密方式。使用对称加密算法和一个 会话秘钥 对信件内容加密,当小明把加密好的信件送给小红,小红收到密信后需要使用同一个会话秘钥进行解密,小明该如何才能安全地把会话秘钥送到小红手上呢?

会话秘钥加密(非对称加密)

直接将会话秘钥和信件打包一起发出去,如果遇上了和小明一样懂得加密算法的程序员,那信件内容相当于不设防,所以我们也要想办法对秘钥进行加密,因为秘钥的长度一般都不会太长,所以我们可以使用非对称加密算法加密秘钥 。

非对称加密秘钥有两份,可以任选一把作为 私钥 ,供自己使用,另外一把作为 公钥 ,分发出去供收信方使用。小明用自己的私钥对会话秘钥进行加密,这样会话密钥就可以确保安全了。但是小明仍然无法保证公钥能安全送到小红手中,如果公钥被坏人得到了,甚至可以假冒成小红与小明互相通信,细思恐极之下,小明陷入了深思中。

权威机构

N多年过去了,小明通过不懈努力,终于找到了安全传输公钥的办法。小明建立了一个权威机构,该权威机构专门颁布一种数字证书,由于该权威机构驰名海内网并且公认信用可靠,它颁布数字证书基本可以确定证书内容可靠,在其之下还有很多各级证书颁布机构,受大众信任程度各不相同。我们的电脑在安装操作系统时,系统顺带安装了一些受信任的证书颁布机构的证书,证书包含有这些机构秘钥对应的公钥。

数字证书

小明只要去证书颁布机构申请一个数字证书,数字证书中包含了不少于以下几项内容:

- 证书的发布机构

- 证书的有效期

- 公钥

- 证书的所有者

- 签名所使用的算法

- 指纹以及指纹算法

然后将数字证书发给小红,小红得到数字证书后,通过证书发布机构的公钥(默认安装在系统中)可以对证书内容解密,如果成功解密,说明该证书来源真实可靠,以该证书颁布机构的名誉保证。数字证书中的 证书所有者 保证了公钥来自于小明,而不是来自于隔壁老王的儿子小王。来源可靠,但是不能保证证书内容没有被别人篡改,这个时候就涉及到了指纹和数字签名。

指纹

1. 指纹加密

证书颁布机构在给小明发证书时,把证书的发布机构、证书的有效期、公钥、证书的所有者等信息以明文的形式写到证书里面,然后用一个指纹算法计算出这些数字证书内容的一个指纹,并把指纹和指纹算法用自己的私钥进行加密得到数字签名,然后这些内容一起打包发给小明,还会将一个专属于小明私钥给到小明,这个私钥和证书中的公钥为一对。

2. 指纹验证

而这个证书由小明又转送至小红手中,首先小红读取证书中的证书颁发机构为SecureTrust CA ,然后会在操作系统中受信任的发布机构的证书中去找SecureTrust CA的证书,如果找不到,那说明证书的发布机构是个水货发布机构,小明的证书和内容可能有问题。 如果在系统中找到了SecureTrust CA的证书,那么从证书中取出SecureTrust CA的公钥,然后对小明的证书里面的数字签名用这个公钥进行解密,得到指纹和指纹算法,然后使用这个指纹算法计算小明的证书的指纹,将这个计算出来指纹与放在证书中的指纹对比,如果一致,说明小明的证书肯定没有被修改过并且证书是SecureTrust CA发布的。

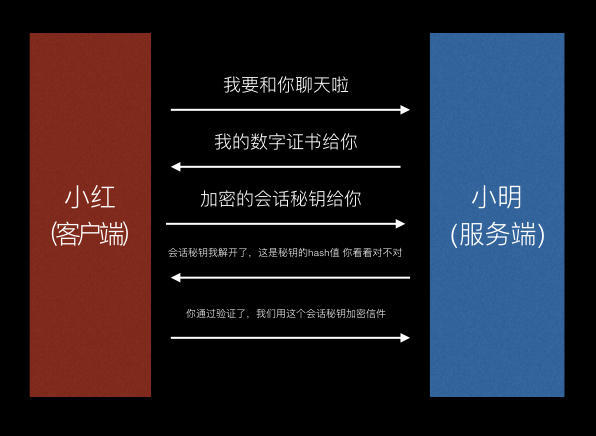

握手流程

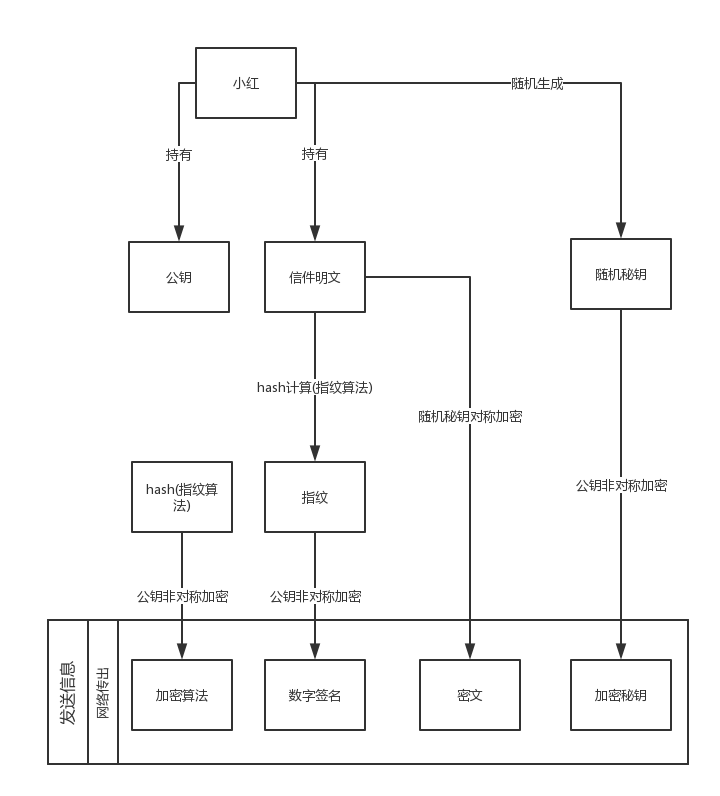

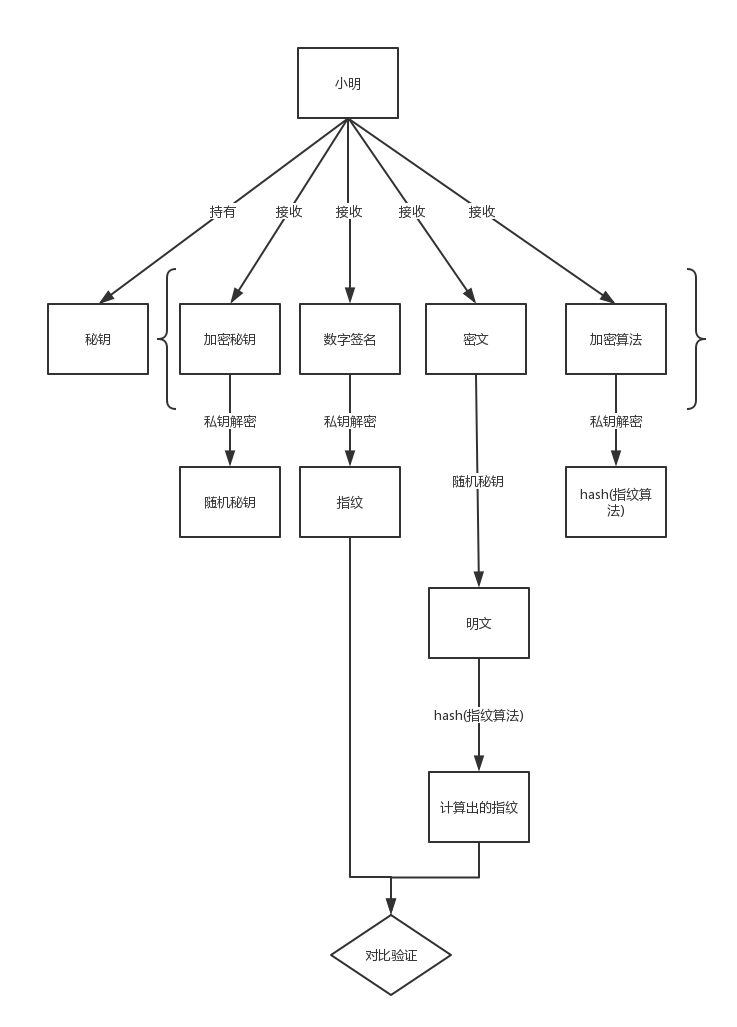

最终小红可以安全地拿到小明的公钥,每次写信的时候随机生成一个会话秘钥,再使用公钥对会话秘钥加密后发给小明,小明用自己的私钥解密得到会话秘钥,然后对会话秘钥hash后,将hash值加密发回给小红,小红使用公钥解密得到hash值,然后自己也对会话秘钥进行hash计算,对比自己算出的hash值和对方发过来的hash值,如果一直就可以确认对方是持有私钥的小明了。然后双方就可以使用这个会话秘钥进行通信了。

虽然现在信件如果被第三方持有了也无法得知信件内容,但是遇上无聊的人他仍然可以对信件内容进行破坏。在每次发送信息时,先对信息的内容进行一个hash计算得出一个指纹,将信息的内容和这个指纹一起加密后发送。接收方在收到后进行解密得到明文的内容和指纹,然后接收方再自己对收到信息内容做一次hash计算,与收到的指纹进行对比看是否匹配,如果匹配就说明信息在传输过程中没有被修改过。如果不匹配说明中途有人故意对加密数据进行了修改,立刻中断通话过程后做其它处理。

结语

到这里,小明终于可以给小红写信了,然而小红已经和隔壁老王的儿子小王在一起了。小明气急,磨刀霍霍向小王...

欲知后事如何,赶紧点赞。有错误之处烦请指出