之前写过一篇文章分析过 RSA 算法原理后,想了解下更复杂点的椭圆曲线密码学原理(Elliptic Curve Cryptography,ECC),于是有了这篇文章。基于椭圆曲线的密码体系已经在密钥交换(如ECDHE)和数字签名(ECDSA)中得到广泛应用,如比特币就在其数字签名算法中用到了椭圆曲线。相较于 RSA,椭圆曲线密码体系可以使用更短的 key 达到更高的安全性。本文主要参考资料 elliptic-curve-cryptography-a-gentle-introduction, 其他诸多参考附在文末。如有错漏,恳请指正。

1 椭圆曲线概述

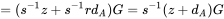

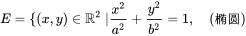

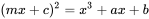

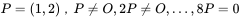

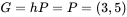

首先要说明的一点是,椭圆曲线不是椭圆。椭圆方程是下面这样的:

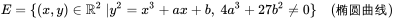

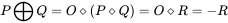

而通常我们讨论的椭圆曲线的曲线方程是一个二元三次方程,它有多种形式,在椭圆曲线密码体系中,最常用的是如下的Weierstrass通用式(curve25519等其他类型的椭圆曲线本文不讨论):

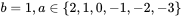

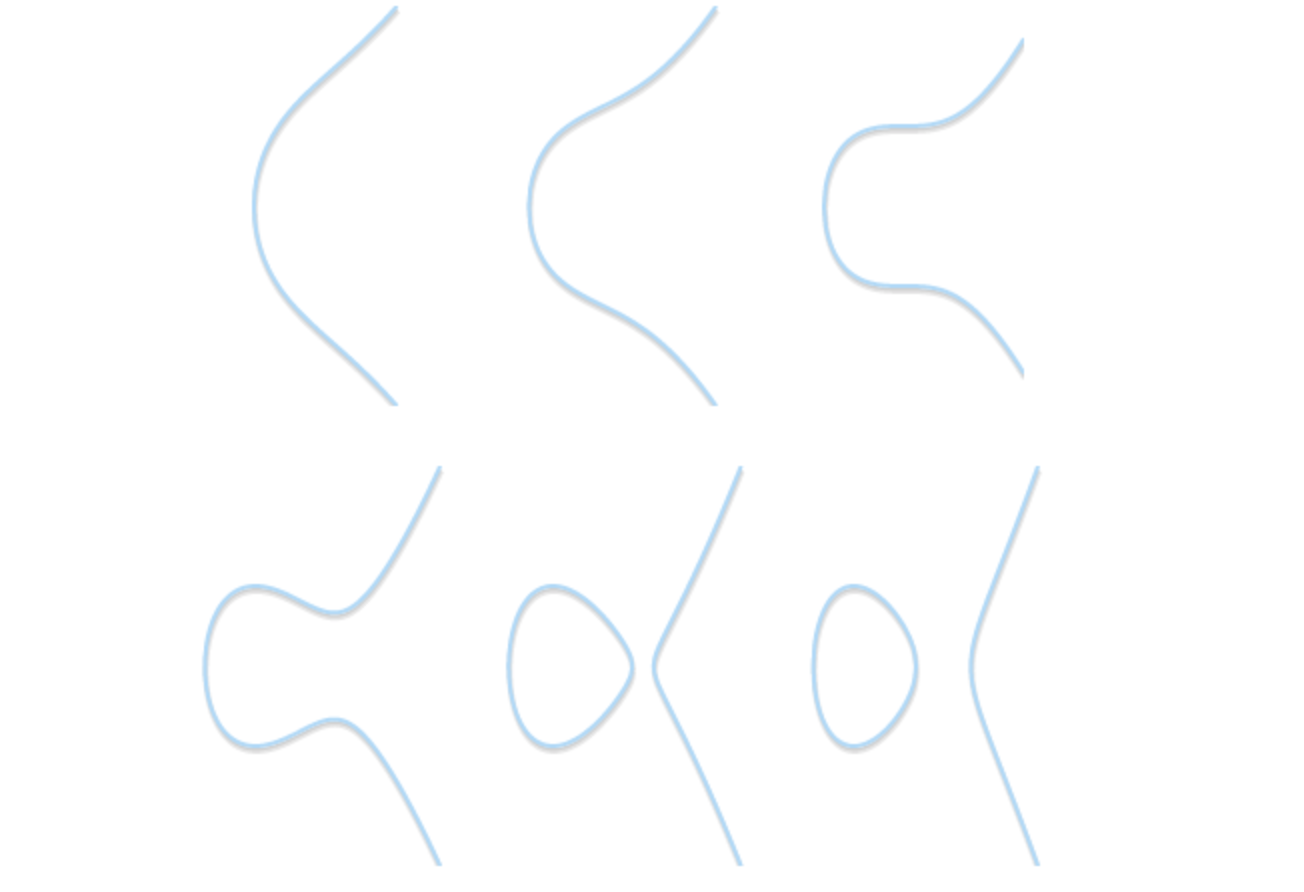

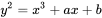

之所以取名叫椭圆曲线,是因为该曲线方程跟求椭圆弧长的积分公式相似。从曲线方程和图像易知,椭圆曲线关于X轴对称。判定式不等于零是为了椭圆曲线不存在奇异点,即处处光滑可导,这样才能进行椭圆曲线上的加法运算。下面是一些适合用于加密的椭圆曲线,其中  。

。

一些合法的椭圆曲线

一些合法的椭圆曲线

2 数学基础

椭圆曲线加密算法涉及数学中的群论、有限域等内容,这节简要介绍下相关数学理论。亦可以跳过直接看第3节,遇到相关名词再查阅即可。

2.1 群 (Group)

在讨论群之前,先说说集合。集合简单来说就是把一堆东西放在一起,如自然数集合。当然光有一堆东西还不够,东西之间相互作用才能更好的描述大千世界。于是,自然数集合通过加减运算衍生出整数集合、整数集合经过乘除又可以衍生出有理数,而后通过无理数的加入又衍生出实数集合、负数开方引入了复数集合。群则是集合和一个二元运算。

群: 是一个集合

连同一个二元运算

表示为

。要成为一个群,该集合和运算需要满足如下4个要求:

- 封闭性:对于

中任意的

中任意的  和

和

,运算

,运算  的结果也在集合

的结果也在集合  中。

中。 - 结合律:对于

中任意的

中任意的  ,等式

,等式

成立。

成立。 - 单位元:

中存在一个元素

中存在一个元素  ,对于

,对于

中任意元素

中任意元素  ,等式

,等式  成立。

成立。 - 逆元:对于

中任意元素

中任意元素  ,

,

中都存在另一个元素

中都存在另一个元素  ,使得

,使得  ,其中

e 是单位元。

,其中

e 是单位元。

而如果再满足交换律,则该群就被称为是一个阿贝尔群。

- 交换律:对于

中的任意元素

,等式

成立。

根据群的定义,整数的加法运算  就是一个群,而且还是一个阿贝尔群。而自然数的加法运算

就是一个群,而且还是一个阿贝尔群。而自然数的加法运算  就不是一个群。整数加法运算构成群,因为它满足群的定义:整数加法的封闭性、结合律、交换律都成立。整数加法运算中单位元是 0。所有整数 n 都有加法逆元 -n。

就不是一个群。整数加法运算构成群,因为它满足群的定义:整数加法的封闭性、结合律、交换律都成立。整数加法运算中单位元是 0。所有整数 n 都有加法逆元 -n。

在密码学中一般都需要一个有限的群,定义如下:

有限群: 如果一个群里的元素有限的,则称该群为有限群,群中元素数目称为群的阶。群

的阶用记号

表示。

2.2 域 (Field)

为了使一个结构同时支持四种基本算术(即加减乘除),我们需要一个包含加法和乘法群的集合,这就是域。当一个集合为域的时候,我们就能在其中进行基本算术运算了。

域

是具有下面特性的元素集合:

- F 中所有元素形成一个加法群,对应群的运算是

,单位元为 0,对于元素

,单位元为 0,对于元素  ,加法逆元表示为

,加法逆元表示为  。

。 - F 中除0外的所有元素构成一个乘法群,对应群的运算是

,单位元是 1。对于元素 a,乘法逆元表示为

,单位元是 1。对于元素 a,乘法逆元表示为  。

。 - 对 F 中的元素混合使用这两种群操作时,分配律始终成立。即对所有的

,都有

,都有

所以域中元素只要形成加法群和乘法群并满足分配律就行,因为群中元素都有逆元,减法/除法可以转换为加/乘元素的逆元实现。实数集合  是一个域,加法群中单位元是 0,每个实数

是一个域,加法群中单位元是 0,每个实数  都有加法逆元

都有加法逆元  ,乘法群中单位元是

,乘法群中单位元是  ,每个非零实数都有乘法逆元

,每个非零实数都有乘法逆元  。而整数集合就不是域,因为大部分元素没有乘法逆元,不能构成一个乘法群。

。而整数集合就不是域,因为大部分元素没有乘法逆元,不能构成一个乘法群。

在密码学中,通常只对有限元素的域感兴趣,这种域称为有限域(Finite Field)。有限域中我们经常用到的是素数域,所谓素数域,就是阶为素数的有限域。比如当 p 为素数时,整数环  就是一个素数域,可以记作

就是一个素数域,可以记作

。在素数域

。在素数域  中进行算术运算,需要遵守整数环的规则,即加法是模 p 加法,而乘法是模 p 乘法。

中进行算术运算,需要遵守整数环的规则,即加法是模 p 加法,而乘法是模 p 乘法。

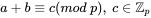

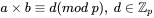

整数环

由下面两部分构成:

- 集合

,共

个元素。

- 集合中两种操作

(模加法)和

(模乘法),即对于所有的

,满足:

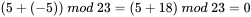

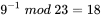

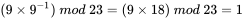

例如对于  有:

有:

- 加法:

- 加法逆元:

,因为

,因为

- 乘法:

- 乘法逆元:

,因为

,因为  。

。

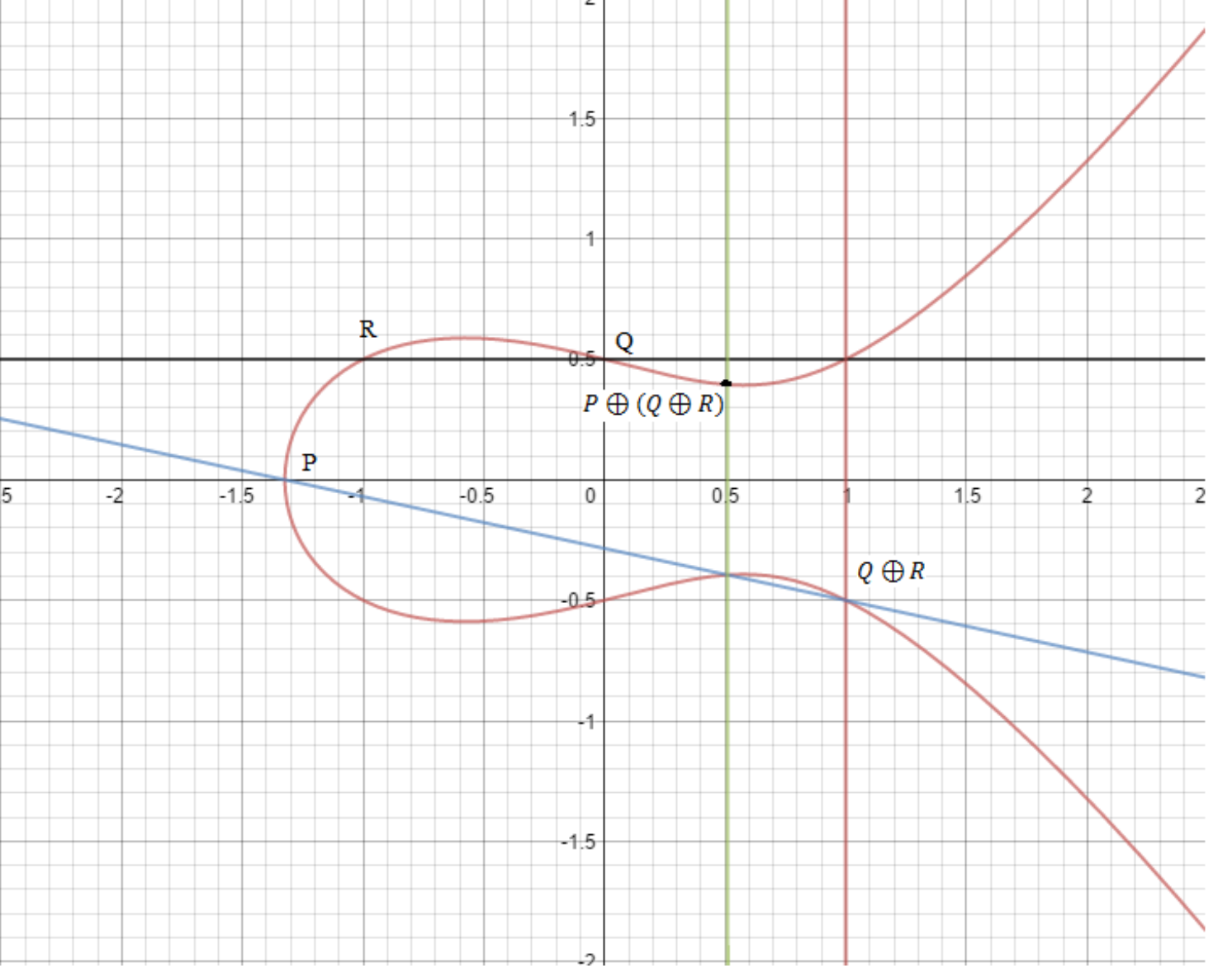

3 椭圆曲线中的群论

椭圆曲线上的点经过一种特定的加法运算可以让椭圆曲线在实数域构成一个群。

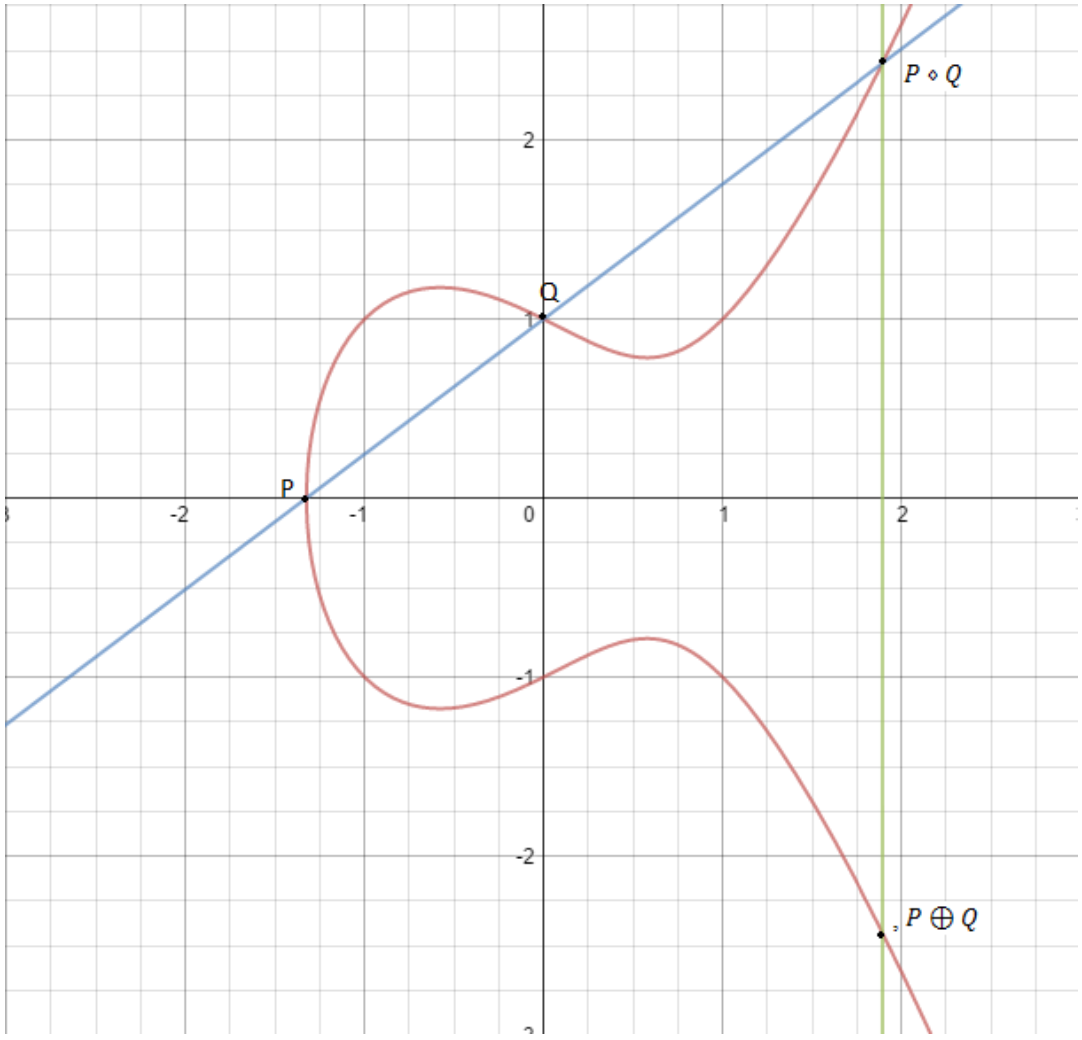

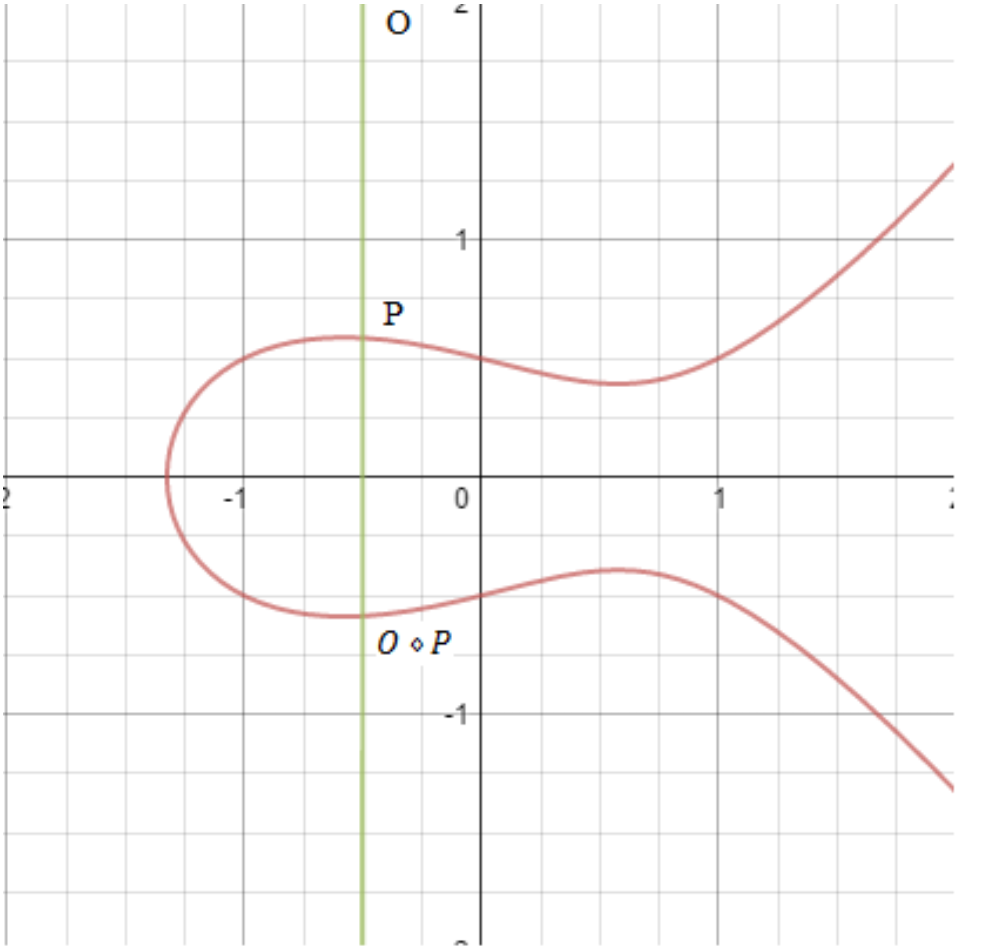

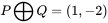

3.1 点加法

无穷远点:定义一个无穷远点  ,即经过椭圆上任意一点的与X轴垂直的直线都经过该点。可能有人疑惑垂直于X轴的直线是平行线,为啥可以定义为都经过

,即经过椭圆上任意一点的与X轴垂直的直线都经过该点。可能有人疑惑垂直于X轴的直线是平行线,为啥可以定义为都经过  点?因为在非欧几何中,可认为平行线在无穷远处会交于一点。

点?因为在非欧几何中,可认为平行线在无穷远处会交于一点。

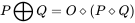

椭圆曲线点加法:椭圆曲线上经过  和

和  两个点的直线与椭圆曲线的交点记作

两个点的直线与椭圆曲线的交点记作  ,根据定义有

,根据定义有  以及

以及  。继而定义椭圆曲线点加法:

。继而定义椭圆曲线点加法: ,即为经过点

,即为经过点  且与 X 轴垂直的直线与椭圆曲线的另外一个交点,

且与 X 轴垂直的直线与椭圆曲线的另外一个交点,

点加法定义

点加法定义  单位元

单位元

椭圆曲线群:定义为椭圆曲线在实数域上的点集以及点加法

-

封闭性:元素是椭圆曲线上的点,且根据加法定义,加法运算得到的点都在椭圆曲线上,满足封闭性。

-

单位元:选取无穷远点作为单位元,记为

,易证得

,易证得  。(因为

。(因为  )。

)。 -

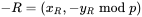

逆元:因为椭圆曲线过于X轴对称,

的关于 X 轴对称的点

的关于 X 轴对称的点  就是

就是  的逆元。因为

的逆元。因为  。

。 -

交换律:

。

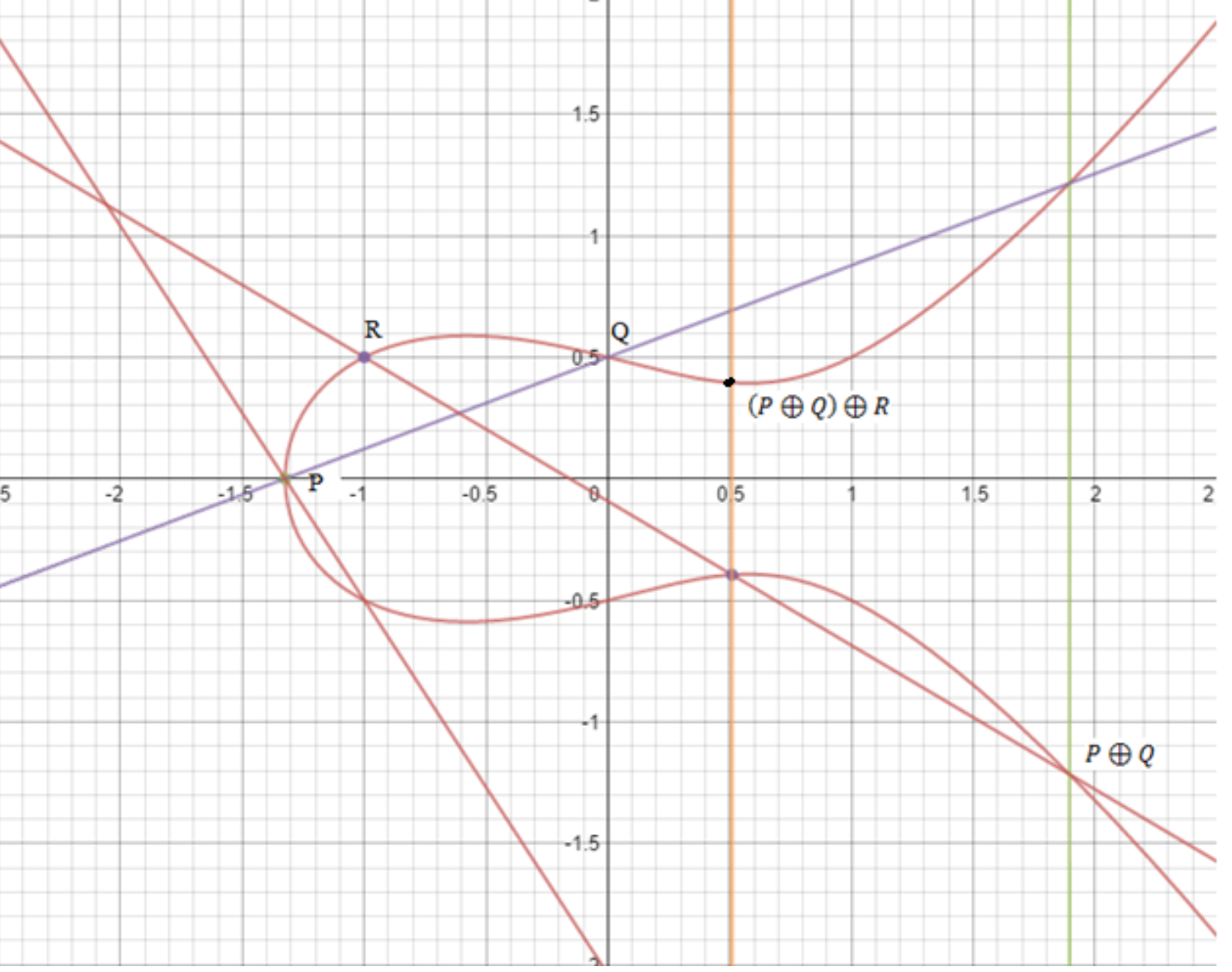

。 -

结合律:

,通过几何作图可以验证得到的两个点确实相同,更严格的证明需要用到 [Cayley–Bacharach theorem],即假设两条三次曲线有9个交点,如果第三条三次曲线经过前两条三次曲线的8个交点,那么它也必定通过第9个交点。

,通过几何作图可以验证得到的两个点确实相同,更严格的证明需要用到 [Cayley–Bacharach theorem],即假设两条三次曲线有9个交点,如果第三条三次曲线经过前两条三次曲线的8个交点,那么它也必定通过第9个交点。

(P+Q)+R

(P+Q)+R  P+(Q+R)

P+(Q+R)

由此可知,椭圆曲线上的点在椭圆曲线加法运算上构成了一个阿贝尔群。增加了单位元后,椭圆曲线方程改为:

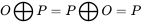

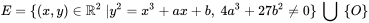

由定义可知, ,所以,最终加法只需要计算交点

,所以,最终加法只需要计算交点  的逆元

的逆元  即可。几种特殊情况说明:

即可。几种特殊情况说明:

- 1)如果

不是切点且不是互为逆元,则有第三个交点

不是切点且不是互为逆元,则有第三个交点  ,故

,故  。

。 - 2)如果

或者

或者  是切点,则

是切点,则

就是椭圆曲线的一条切线。假如

就是椭圆曲线的一条切线。假如  是切点,则有

是切点,则有  。

。 - 3)如果

和

和  连线垂直于X轴,即

连线垂直于X轴,即

,则跟曲线没有第三个交点,可以认为是交于无穷远点

,则跟曲线没有第三个交点,可以认为是交于无穷远点  ,故而

,故而  。

。 - 4)如果

,则过它们的直线就是椭圆曲线过点

,则过它们的直线就是椭圆曲线过点  的切线,该直线一般来说跟椭圆曲线有另一个交点

的切线,该直线一般来说跟椭圆曲线有另一个交点  。如果恰好该切线如图4这样跟曲线没有其他交点,则可以认为交点为

。如果恰好该切线如图4这样跟曲线没有其他交点,则可以认为交点为  ,即此时

,即此时  。

。

特殊情况说明

特殊情况说明

3.2 代数加法

上一节定义了椭圆曲线几何上意义的点加法,需要转换为代数加法以方便计算。要注意的是,这并不是两个点的坐标简单相加。

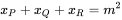

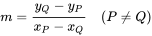

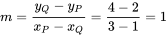

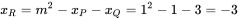

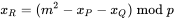

假设直线 PQ 的斜率  ,然后将直线方程

,然后将直线方程  代入曲线可以得到:

代入曲线可以得到:  , 转换成标准式,根据韦达定理

, 转换成标准式,根据韦达定理  ,即而可求得

,即而可求得  ,想了解具体推导过程的可参见 [cubic-equations]。

,想了解具体推导过程的可参见 [cubic-equations]。

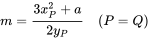

斜率  计算需要区分两种情况,当 P=Q 时求椭圆曲线在 P 点的切线斜率(求导)即可:

计算需要区分两种情况,当 P=Q 时求椭圆曲线在 P 点的切线斜率(求导)即可:

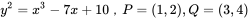

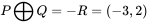

可以简单验证,比如椭圆曲线是  ,通过参考资料1的 [可视化工具] 可得

,通过参考资料1的 [可视化工具] 可得  。容易验证,与代数加法公式计算结果一致。

。容易验证,与代数加法公式计算结果一致。

对于特殊情况 中有一个是切点的情况,如

中有一个是切点的情况,如  ,计算方式不变,易得

,计算方式不变,易得

。而对于特殊情况

。而对于特殊情况  ,采用切线斜率亦可验证公式正确。

,采用切线斜率亦可验证公式正确。

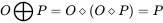

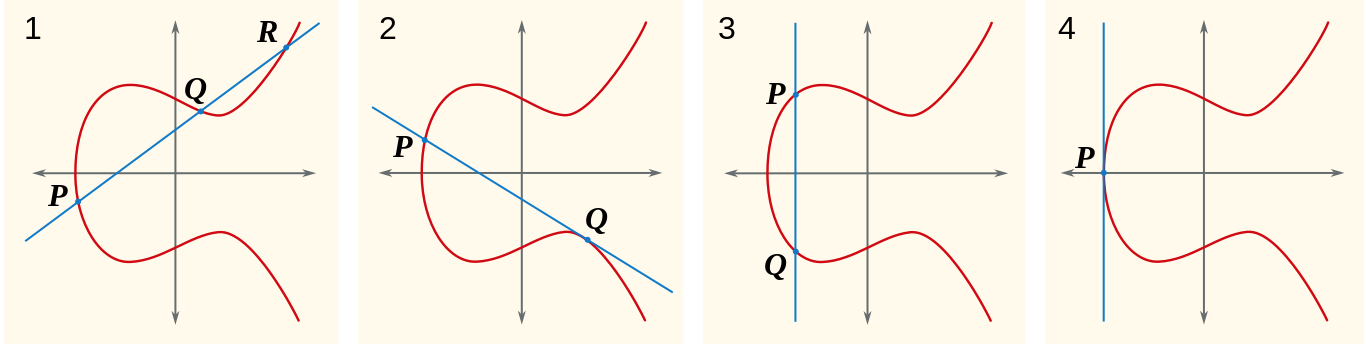

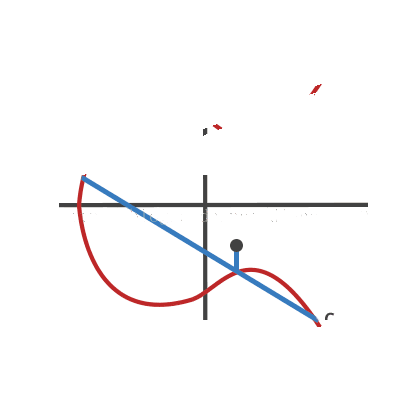

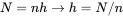

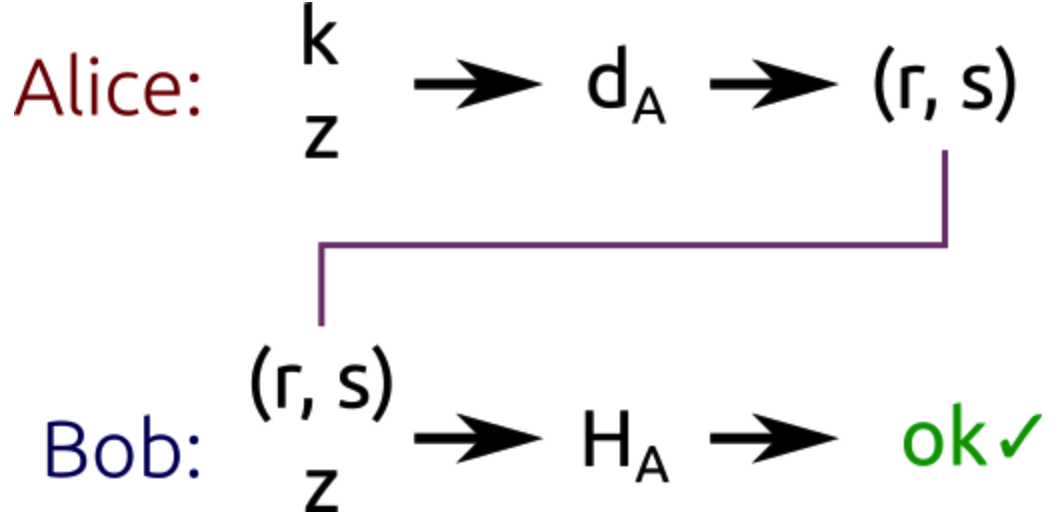

3.3 标量乘法

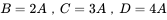

在实际加密算法中,我们通常需要多次通过椭圆曲线加法来实现一次加密,如下图所示:

标量乘法

标量乘法

图中打点的过程就是:

而在实际加密算法中,我们常常是使用一个点自己叠加,即初始直线变成椭圆曲线的切线即可,像下面这样:

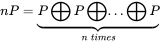

我们定义对一个点 P 进行 n 次加法得到 nP,称之为标量乘法。如前面例子中  。

。

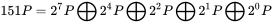

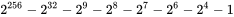

不过,当 n 很大时,执行 n 次加法需要  时间,效率有问题。因为椭圆曲线在实数域构成了加法群,于是可以通过 [Double-and-add] 算法进行优化。比如

时间,效率有问题。因为椭圆曲线在实数域构成了加法群,于是可以通过 [Double-and-add] 算法进行优化。比如

,其二进制表示为

,其二进制表示为  ,通过优化只要7次倍乘和4次加法计算即可,时间复杂度降到

,通过优化只要7次倍乘和4次加法计算即可,时间复杂度降到

。这是一个很好的单向函数,正向计算容易,而反向和蛮力计算复杂。

。这是一个很好的单向函数,正向计算容易,而反向和蛮力计算复杂。

令  ,则 Q 作为公钥,n 为私钥。如果要破解该密钥,问题就是 "Q = nP,如果已知 P 和 Q,如何求解 n"? 由于在实数域上曲线连续,可能会更容易找到一些规律进行破解。此外,实数域上数值无确界、浮点数等问题而导致计算效率问题,在实际应用中常将椭圆曲线限制到一个有限域内,将曲线变成离散的点,这样即方便了计算也加大了破解难度。

,则 Q 作为公钥,n 为私钥。如果要破解该密钥,问题就是 "Q = nP,如果已知 P 和 Q,如何求解 n"? 由于在实数域上曲线连续,可能会更容易找到一些规律进行破解。此外,实数域上数值无确界、浮点数等问题而导致计算效率问题,在实际应用中常将椭圆曲线限制到一个有限域内,将曲线变成离散的点,这样即方便了计算也加大了破解难度。

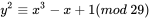

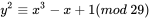

4 有限域椭圆曲线

4.1 点加法

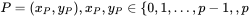

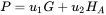

前面提到为了安全性和便于实现,需要将椭圆曲线限制到一个有限域内,通常用的是素数域  (即对于点

(即对于点  为素数)。于是破解就会变成一个离散对数问题,这比连续曲线上的对数问题会难很多。素数域下椭圆曲线定义如下:

为素数)。于是破解就会变成一个离散对数问题,这比连续曲线上的对数问题会难很多。素数域下椭圆曲线定义如下:

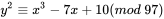

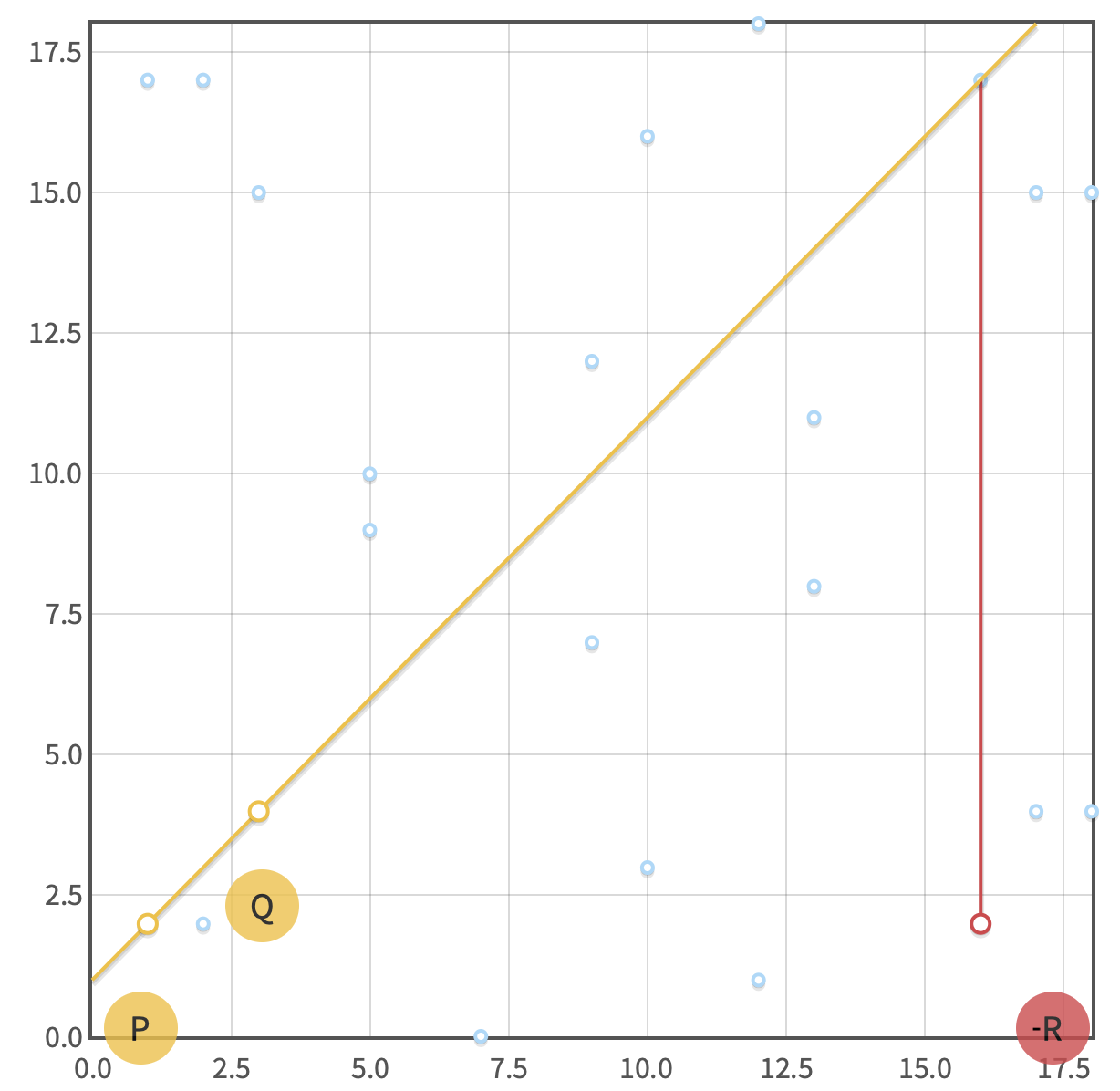

下面是曲线  和

和  的图像。可以发现,椭圆曲线变成了离散的点,且关于

的图像。可以发现,椭圆曲线变成了离散的点,且关于  对称。

对称。

有限域椭圆曲线

有限域椭圆曲线

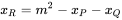

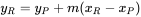

定义  上椭圆曲线点加法

上椭圆曲线点加法  如下,公式跟实数域上相比只是多了模

如下,公式跟实数域上相比只是多了模  操作。

操作。

![y_R = [y_P + m(x_R - x_P)] \bmod p](https://p1-jj.byteimg.com/tos-cn-i-t2oaga2asx/gold-user-assets/2019/7/27/16c327c8e6bc5800~tplv-t2oaga2asx-jj-mark:3024:0:0:0:q75.png)

斜率 m 计算同样分两种情况:

![m = [(y_Q - y_P)(x_P - x_Q)^{-1}] \bmod p \ (P \neq Q)](https://p1-jj.byteimg.com/tos-cn-i-t2oaga2asx/gold-user-assets/2019/7/27/16c327c8ef6d07ba~tplv-t2oaga2asx-jj-mark:3024:0:0:0:q75.png)

![m = [(3x_P^2 + a)(2y_P)^{-1}] \bmod p \ (P = Q)](https://p1-jj.byteimg.com/tos-cn-i-t2oaga2asx/gold-user-assets/2019/7/27/16c327c8f989a10c~tplv-t2oaga2asx-jj-mark:3024:0:0:0:q75.png)

椭圆曲线在素数域  上的点加法依然构成阿贝尔群。单位元依旧是无穷远点,元素

上的点加法依然构成阿贝尔群。单位元依旧是无穷远点,元素  的逆元变成

的逆元变成  。而交换律、结合律、封闭性则可以通过素域上的模加法、模乘法来证明。实数域的椭圆曲线点加法定义是有明确几何意义的,从几何上好证明。而椭圆曲线在

。而交换律、结合律、封闭性则可以通过素域上的模加法、模乘法来证明。实数域的椭圆曲线点加法定义是有明确几何意义的,从几何上好证明。而椭圆曲线在

就没有明显的几何意义了,观察可发现

就没有明显的几何意义了,观察可发现  三点满足

三点满足  ,群律的证明过于繁琐,略去。

,群律的证明过于繁琐,略去。

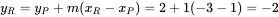

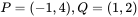

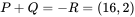

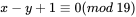

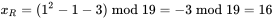

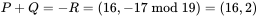

以前面曲线为例, ,则有

,则有  ,且

,且  和

和  都在椭圆曲线上。从图形上看,

都在椭圆曲线上。从图形上看, 在直线

在直线  上。

上。

![m = [(4-2)(3-1)^{-1}] \bmod 19 = 1](https://p1-jj.byteimg.com/tos-cn-i-t2oaga2asx/gold-user-assets/2019/7/27/16c327c93309b8d5~tplv-t2oaga2asx-jj-mark:3024:0:0:0:q75.png)

![y_R = [2 + 1(16 - 1)] \bmod 19 = 17 \bmod 19 = 17](https://p1-jj.byteimg.com/tos-cn-i-t2oaga2asx/gold-user-assets/2019/7/27/16c327c945f229f2~tplv-t2oaga2asx-jj-mark:3024:0:0:0:q75.png)

有限域点加法

有限域点加法

4.2 椭圆曲线群的阶

在有限域下,椭圆曲线加法群的元素是有限的,元素数目就是群的阶。

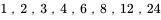

如椭圆曲线  ,其在素数域

,其在素数域  中元素有

中元素有  ,阶为24(23个素数域中的点 + 1个无穷远点),如果 p 很大的话,则通过蛮力计算阶是很难的,好在使用 [Schoof算法] 可以在多项式时间内计算出群的阶。计算椭圆曲线在有限域上点的数目可以参见 [Counting points on elliptic curves]。

,阶为24(23个素数域中的点 + 1个无穷远点),如果 p 很大的话,则通过蛮力计算阶是很难的,好在使用 [Schoof算法] 可以在多项式时间内计算出群的阶。计算椭圆曲线在有限域上点的数目可以参见 [Counting points on elliptic curves]。

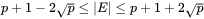

Schoof算法运用了 Hasses 定理。Hasses定理给出了椭圆曲线在  的阶的范围,可以看出,当 p 很大时,阶跟 p 的值是比较接近的。

的阶的范围,可以看出,当 p 很大时,阶跟 p 的值是比较接近的。

Hasses 定理:令

是

上的椭圆曲线,

上的点的数量

满足如下条件:

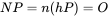

4.3 循环子群

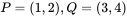

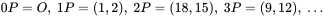

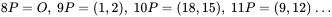

跟实数域一样,在素数域里面也是选取一个点 P,然后计算倍乘 nP 作为公钥。还是以  为例,

为例,  ,我们采用素数域下新的计算公式计算

,我们采用素数域下新的计算公式计算  。

。

可以发现  ,即 P 的标量乘法得到的点集是原椭圆曲线群的一个子集,则它是原椭圆曲线群的一个子群,而且是循环子群。子群中元素个数称为子群的阶(示例子群的阶为8),点 P 称为该子群的基点或者生成元。循环子群是椭圆曲线密码体系的基础,我们期望子群中元素越多越好,如何找到一个合适的子群尤为重要。

,即 P 的标量乘法得到的点集是原椭圆曲线群的一个子集,则它是原椭圆曲线群的一个子群,而且是循环子群。子群中元素个数称为子群的阶(示例子群的阶为8),点 P 称为该子群的基点或者生成元。循环子群是椭圆曲线密码体系的基础,我们期望子群中元素越多越好,如何找到一个合适的子群尤为重要。

首先要解决一个问题,就是已知  下的椭圆曲线上的点 P,如何求得 P 的倍乘运算后生成的子群的阶? 根据拉格朗日的群论定理,子群的阶是父群的阶的约数。求解曲线上点 P 生成的子群的阶可以用下面方法:

下的椭圆曲线上的点 P,如何求得 P 的倍乘运算后生成的子群的阶? 根据拉格朗日的群论定理,子群的阶是父群的阶的约数。求解曲线上点 P 生成的子群的阶可以用下面方法:

- 首先,使用Schoof算法求得椭圆曲线群的阶

。

。 - 找到

所有的约数。

所有的约数。 - 对

所有的约数

所有的约数  ,计算

,计算

。

。 - 其中

中最小的

中最小的  就是子群的阶。

就是子群的阶。

以示例曲线为例,父群的阶是  ,则以曲线上的点生成的子群的阶只能是

,则以曲线上的点生成的子群的阶只能是  。对于点

。对于点  ,故其生成的子群的阶就是 8,而点

,故其生成的子群的阶就是 8,而点  生成的子群的阶则正好是 24。

生成的子群的阶则正好是 24。

4.4 寻找基点

在加密算法中,我们期望找到一个阶高的子群。不过,通常不是先去找个基点,然后计算子群的阶,因为这样过于不确定,算法上不好实现。相反地,先选择一个大的子群阶,然后再找生成该子群的一个基点就容易多了。

前面提到,子群的阶 n 是父群的阶 N 的约数,即有  ,h 是一个整数,我们称之为子群的余因子(cofactor)。因为

,h 是一个整数,我们称之为子群的余因子(cofactor)。因为  ,所以有:

,所以有:

通常会选择一个素数作为子群的阶,即 n 是素数。可以发现,点  生成了阶为 n 的子群(

生成了阶为 n 的子群( 除外,因为这个子群的阶为1),不等于

除外,因为这个子群的阶为1),不等于  的点

的点  就是我们寻找的基点。具体步骤如下:

就是我们寻找的基点。具体步骤如下:

- 1)计算椭圆曲线的阶

。

。 - 2)选择子群的阶

。

。 是

是

的约数,且要选择素数。通常是越大越好,如

的约数,且要选择素数。通常是越大越好,如  。

。 - 3)计算余因子

。

。 - 4)从椭圆曲线随机选取一个点

,计算

,计算  。

。 - 5)如果

,则返回第 4 步重新选一个点计算。

,则返回第 4 步重新选一个点计算。

需要注意,上面算法里的 n 必须是素数,否则计算的基点 G 生成的子群的阶可能是 n 的约数而不是 n,不符合要求。以曲线  为例,

为例, ,我们选择

,我们选择  ,则

,则  ,随机选取一个点

,随机选取一个点  ,计算

,计算  ,恰好满足要求。

,恰好满足要求。

4.5 域参数

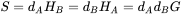

如前所述,椭圆曲线加密算法工作在素数域下的椭圆曲线循环子群中,需要的域参数(Domain Parameter)包括  :

:

- p: 素数域的大小。

- a, b: 椭圆曲线

的系数。

的系数。 - G:生成子群的基点。

- n:子群的阶。

- h:子群的余因子。

如比特币用来做数字签名中采用的椭圆曲线 [secp256k1] 的域参数如下:

- p = 0xFFFFFFFF FFFFFFFF FFFFFFFF FFFFFFFF FFFFFFFF FFFFFFFF FFFFFFFE FFFFFC2F =

- a = 0, b = 7,即曲线方程是

。

。 - G = (0x79BE667E F9DCBBAC 55A06295 CE870B07 029BFCDB 2DCE28D9 59F2815B 16F81798,

0x483ADA77 26A3C465 5DA4FBFC 0E1108A8 FD17B448 A6855419 9C47D08F FB10D4B8) - n = 0xFFFFFFFF FFFFFFFF FFFFFFFF FFFFFFFE BAAEDCE6 AF48A03B BFD25E8C D0364141

- h = 1

5 实例分析

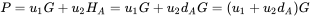

5.1 ECDH(E)

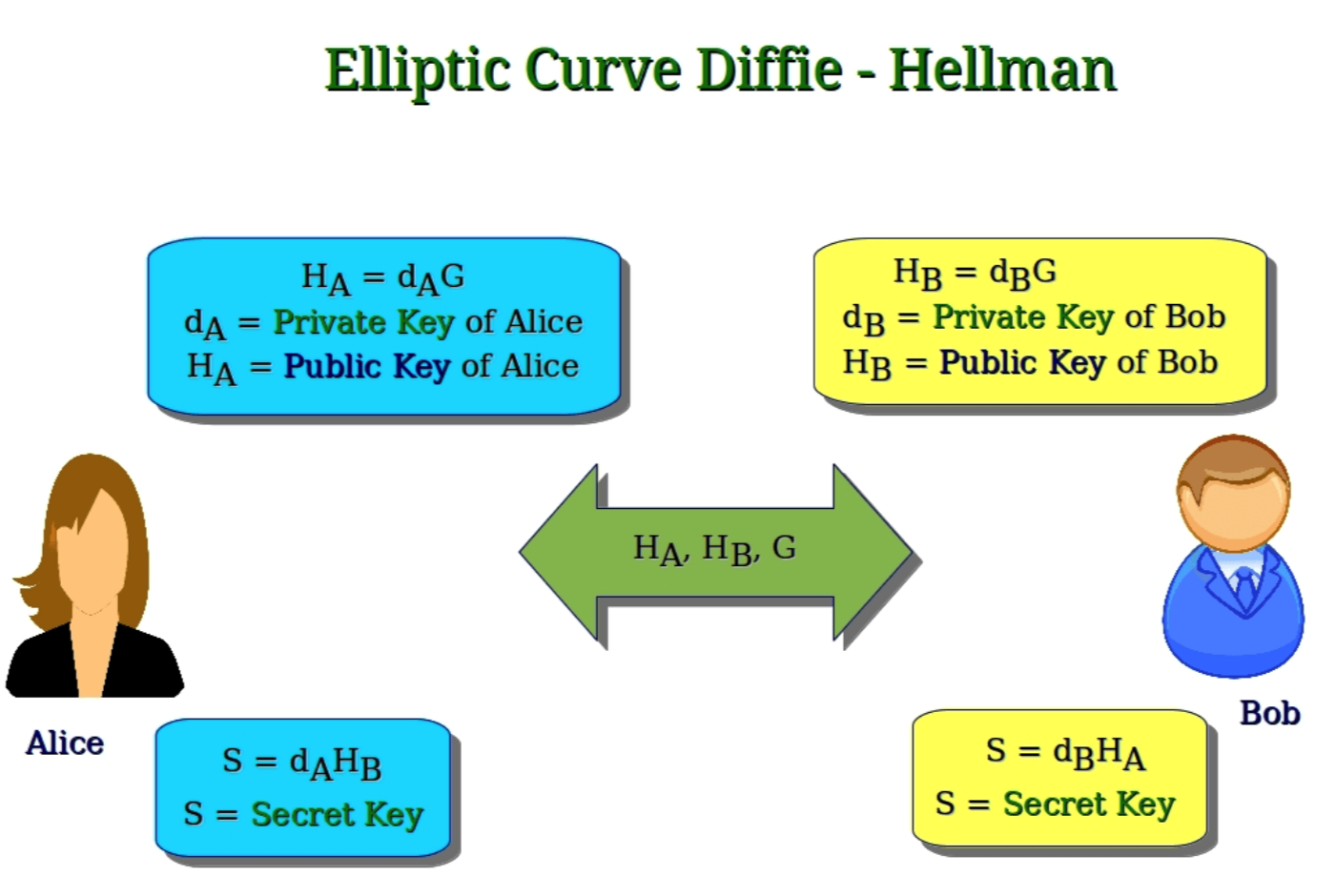

在 ECDH 跟(Diffie–Hellman Key Exchange)有点类似,只是不再通过简单的模幂运算,而是通过素数域下的椭圆曲线的标量乘法来实现。流程如下:

- Alice 和 Bob 生成各自的公私钥。假设 Alice 的私钥是

,公钥则为

,公钥则为  ,Bob 的则是

,Bob 的则是  和

和  。他们用的同一个基点

。他们用的同一个基点  、同一个整数有限域,同一条椭圆曲线。

、同一个整数有限域,同一条椭圆曲线。 - Alice 和 Bob 通过不安全的信道交换公钥

和

和  。

。 - Alice 计算

,Bob 计算

,Bob 计算  ,共享密钥就是

,共享密钥就是  。对称加密算法 AES 或者 3DES 只用

。对称加密算法 AES 或者 3DES 只用  的一个坐标如x坐标作为密钥即可。

的一个坐标如x坐标作为密钥即可。

- 要想破解密钥就好比"已知

求 a 和 b?",当

求 a 和 b?",当  和

和  很大的时候,破解是很困难的,这也被称为椭圆曲线的离散对数问题,即 ECDLP。

很大的时候,破解是很困难的,这也被称为椭圆曲线的离散对数问题,即 ECDLP。

ECDH 示意图

ECDH 示意图

ECDHE (Ephemeral ECDH) 与 ECDH 不同之处在于,它的公私钥并不固定,而是每次会话临时生成,这样就能具有前向安全性,实际项目中也用的更多。

5.2 ECDSA

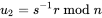

ECDSA 是 DSA 算法的变种,常用于数字签名。Alice 通过椭圆曲线算法生成公私钥  ,对要签名的消息通过哈希算法生成摘要

,对要签名的消息通过哈希算法生成摘要  (z为整数),然后 Alice 用私钥

(z为整数),然后 Alice 用私钥  按照下面步骤对摘要

按照下面步骤对摘要  生成签名。 Bob 通过公钥

生成签名。 Bob 通过公钥  验证签名。

验证签名。

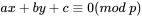

生成签名

- 1)Alice 选取一个随机数 k,其中

,n为子群的阶。

,n为子群的阶。 - 2)计算

,G 是曲线的基点。

,G 是曲线的基点。 - 3)计算

,如果

,如果  ,则回到第1步重新选择一个 k 重试。

,则回到第1步重新选择一个 k 重试。 - 4)计算

。如果

。如果  ,则回到第1步重新选择一个 k 重试。

,则回到第1步重新选择一个 k 重试。 - 5)

就是最终的签名对。

就是最终的签名对。

校验签名

- 1)计算

。

。 - 2)计算

。

。 - 3)计算

。

。 - 4)如果

,则签名有效。

,则签名有效。

ECDSA 示意图

ECDSA 示意图

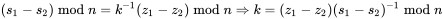

证明

因为

,于是:

而之前定义有:

。

因此

,这与生成签名时一致,故而证明完毕。

实例分析

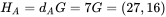

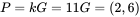

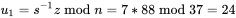

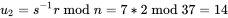

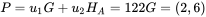

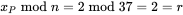

还是以 为例,

为例, ,选取

,选取  。选择

。选择  ,则

,则  。假设要签名的消息摘要

。假设要签名的消息摘要  。经过计算发现,验证成功。

。经过计算发现,验证成功。

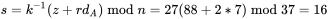

生成签名:

- 选择随机数

。

。 -

。

。 -

。

。 -

。

。 - 所以签名对就是

。

。

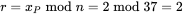

验证签名:

-

。

。 -

。

。 -

。

。 -

。

。

注意事项

- ECDSA 中用的子群的阶 n 必须是素数,否则

可能不存在。

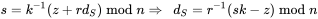

可能不存在。 - 选择 k 的随机数生成器一定要设计好,不能有漏洞。如果随机数生成不够随机或者可预测,则可能出现两个相同的随机数,继而会有两个相同的签名,如

。则根据公式可以计算出 k,继而就能计算出私钥

。则根据公式可以计算出 k,继而就能计算出私钥  了。

了。

5.3 TLS密钥交换

TLS里面加密用的 Cipher Suite有很多,常见的如 TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256,意思是: 使用ECDHE进行密钥交换,RSA做服务验证,SHA256用于签名摘要生成,AES128-GCM用作对称加密。

现在 TLS 密钥交换和签名通常有三种方式:RSA,ECDHE_RSA 以及 ECDHE_ECDSA,区别如下。关于 TLS 的具体流程分析,这篇文章 [The Illustrated TLS Connection] 一定要隆重推荐下。

- RSA: 密钥交换无需数字签名,不过由于其没有前向安全性,已经用的不多。

- ECDHE_RSA:使用ECDHE密钥交换,RSA数字签名,目前使用比较广泛。在ECDHE中,客户端和服务端都会生成各自的椭圆曲线密钥对,服务端给客户端发送它的椭圆曲线公钥的时候使用RSA证书私钥做数字签名,客户端使用RSA证书中的公钥验证签名。

- ECDHE_ECDSA:使用ECDHE密钥交换,ECDSA数字签名,需要使用 ECC 证书。

6 总结

本文介绍了椭圆曲线密码学原理。通过定义有限域下面椭圆曲线的一种点加法,并证明该椭圆曲线在实数域和素数域下该点加法都构成阿贝尔群。由此定义了标量乘法, ,通过随机数生成算法随机选择一个正整数 k 作为私钥,从而得到公钥 Q 和 私钥 k。文章最后简要分析了

ECDHE 和 ECDSA 的数学原理和应用。

,通过随机数生成算法随机选择一个正整数 k 作为私钥,从而得到公钥 Q 和 私钥 k。文章最后简要分析了

ECDHE 和 ECDSA 的数学原理和应用。

如文中所述,椭圆曲线的构建和选择需要注意如下几点:

- 素数域 p 和 子群的阶 n 不能太小,否则会有破解风险,建议 256 位以上。

- 素数域大小 p 和 n 需要满足

,否则会有风险,详见 [Weak Curves In Elliptic Curve Cryptography]。

,否则会有风险,详见 [Weak Curves In Elliptic Curve Cryptography]。 - ECDSA 的椭圆曲线子群的阶 n 必须是素数,且随机数生成算法一定要够随机不可预测,否则会有泄露私钥的风险,原理前文已经说过。如 [这篇文章] 就描述了如何使用随机数碰撞获取私钥恢复以太坊钱包的。

- 美国国家安全局曾经推荐使用 secp256r1,它的曲线方程的系数比 secp256k1 复杂许多。然而由于该曲线的设计过程不透明,很早就被怀疑有后门,在棱镜门后怀疑声更甚。巧的是,中本聪在设计比特币的时候也恰好绕过了使用该曲线。这里有篇文章 [a-tale-of-two-elliptic-curves] 介绍了这两种曲线。棱镜门之后,Daniel J. Bernstein 教授早年设计的 curve25519 曲线大火,该曲线系数来源明确,也已经被越来越多的机构采纳。

参考资料

- andrea.corbellini.name/2015/05/17/…

- www.andrew.cmu.edu/user/tnayak…

- arstechnica.com/information…

- Understanding Cryptography(中文版是《深入浅出密码学-常用加密技术原理和应用》)

- tools.ietf.org/html/rfc774…

- tls.ulfheim.net/

- juejin.cn/post/684490…

- www.zhihu.com/question/23…